- Защита критической инфраструктуры от кибератак⁚ комплексный подход к обеспечению безопасности

- Основные угрозы для критической инфраструктуры

- Стратегии защиты критической инфраструктуры

- 1․ Укрепление периметра безопасности

- 2․ Мониторинг и обнаружение угроз

- 3․ Реагирование на инциденты

- 4․ Обучение персонала

- Роль международного сотрудничества

- Технологии будущего в защите критической инфраструктуры

- Облако тегов

Защита критической инфраструктуры от кибератак⁚ комплексный подход к обеспечению безопасности

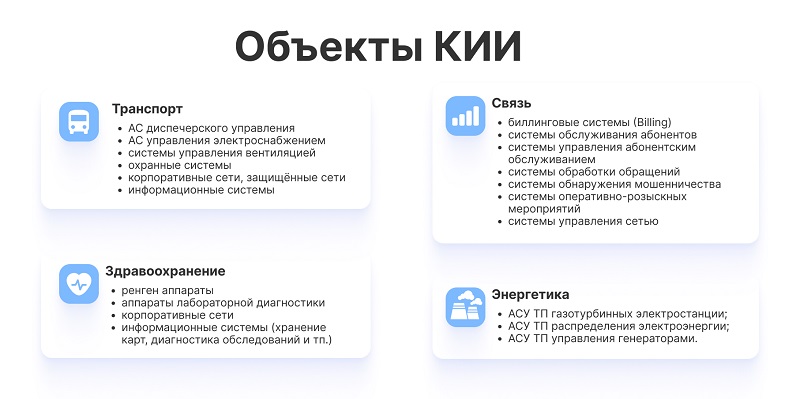

В современном мире, где цифровые технологии пронизывают все аспекты нашей жизни, критическая инфраструктура – энергетические сети, транспортные системы, финансовые институты, здравоохранение – стала особенно уязвима перед кибератаками․ Успешная атака на эти системы может привести к катастрофическим последствиям, от массовых отключений электроэнергии до паралича экономики и социальной нестабильности․ Поэтому защита критической инфраструктуры от киберугроз – это не просто вопрос информационной безопасности, а вопрос национальной безопасности и стабильности․

Эта статья посвящена анализу существующих угроз, разработке эффективных стратегий защиты и рассмотрению ключевых аспектов обеспечения безопасности критической инфраструктуры․ Мы рассмотрим комплекс мер, необходимых для построения надежной системы защиты, учитывая специфику каждой отрасли и постоянно эволюционирующие методы киберпреступников․

Основные угрозы для критической инфраструктуры

Киберпреступники постоянно совершенствуют свои методы, используя все более изощренные техники для проникновения в системы критической инфраструктуры․ К наиболее распространенным угрозам относятся⁚

- Вирусные атаки⁚ Распространение вредоносного программного обеспечения, способного нарушить работу систем, похитить данные или блокировать доступ к ресурсам․

- Фишинг и социальная инженерия⁚ Манипуляции с сотрудниками организаций для получения доступа к учетным данным или конфиденциальной информации․

- Атаки типа "отказ в обслуживании" (DoS/DDoS): Перегрузка систем запросами, приводящая к их недоступности для легитимных пользователей․

- Вредоносный код в прошивке⁚ Внедрение вредоносного кода на этапе производства оборудования, что делает его практически не обнаруживаемым․

- Взлом уязвимостей⁚ Эксплуатация недостатков в программном обеспечении и аппаратном обеспечении для получения несанкционированного доступа․

Важно понимать, что эти угрозы часто комбинируются, создавая сложные и трудно прогнозируемые сценарии атак․ Поэтому защита должна быть многоуровневой и учитывать все возможные векторы атаки․

Стратегии защиты критической инфраструктуры

Эффективная защита критической инфраструктуры требует комплексного подхода, включающего в себя⁚

1․ Укрепление периметра безопасности

Это включает в себя использование многофакторной аутентификации, противовирусных систем, брандмауэров и систем предотвращения вторжений (IPS)․ Регулярное обновление программного обеспечения и операционных систем также критически важно для минимизации уязвимостей․

2․ Мониторинг и обнаружение угроз

Система мониторинга должна обеспечивать круглосуточный контроль за безопасностью сети и выявлять подозрительную активность․ Это включает в себя анализ журналов событий, детектирование аномалий и использование систем SIEM (Security Information and Event Management)․

3․ Реагирование на инциденты

Разработка и отработка планов реагирования на инциденты безопасности – ключевой элемент защиты․ Это включает в себя определение ролей и ответственности, процедуры реагирования на различные типы атак и обеспечение возможности быстрого восстановления работоспособности системы․

4․ Обучение персонала

Сотрудники организаций, работающие с критическими системами, должны быть хорошо обучены принципам информационной безопасности и уметь распознавать фишинговые атаки и другие виды социальной инженерии․ Регулярные тренинги и симуляции атак помогут повысить уровень осведомленности и готовности персонала․

Роль международного сотрудничества

Защита критической инфраструктуры – задача, требующая международного сотрудничества․ Обмен информацией о угрозах, совместная разработка стандартов безопасности и координация действий в случае крупных кибератак – все это крайне важно для повышения общей устойчивости к киберугрозам․

Технологии будущего в защите критической инфраструктуры

В будущем, развитие таких технологий, как искусственный интеллект (ИИ), машинное обучение и блокчейн, позволит создавать еще более эффективные системы защиты․ ИИ может быть использован для автоматического обнаружения и реагирования на угрозы, машинное обучение – для повышения точности прогнозирования атак, а блокчейн – для обеспечения безопасности данных и управления доступом․

| Технология | Применение в защите критической инфраструктуры |

|---|---|

| Искусственный интеллект | Автоматическое обнаружение аномалий, прогнозирование атак |

| Машинное обучение | Анализ больших данных для выявления угроз, адаптивная защита |

| Блокчейн | Обеспечение целостности данных, управление доступом |

Однако, внедрение новых технологий требует тщательного анализа и оценки рисков․ Важно учитывать как технические аспекты, так и вопросы безопасности и конфиденциальности данных․

Защита критической инфраструктуры от кибератак – сложная и многогранная задача, требующая комплексного подхода и постоянного совершенствования мер безопасности․ Только путем совместных усилий государственных органов, частного сектора и международного сообщества можно обеспечить надежную защиту от все более изощренных киберугроз․

Мы рассмотрели лишь основные аспекты этой важной темы․ Рекомендуем ознакомиться с другими нашими статьями, посвященными более узким аспектам кибербезопасности критической инфраструктуры․

Хотите узнать больше о защите вашей критической инфраструктуры? Прочитайте наши другие статьи о специфических угрозах и методах защиты!

Облако тегов

| Кибербезопасность | Критическая инфраструктура | Кибератаки |

| Защита данных | Информационная безопасность | Системы безопасности |

| Уязвимости | Мониторинг безопасности | Реагирование на инциденты |