Защита от взлома⁚ Безопасность бесконтактных систем

Мир стремительно переходит на бесконтактные технологии․ От платежных систем до систем доступа в здания – бесконтактные решения упрощают нашу жизнь, но одновременно создают новые уязвимости для киберпреступников․ В этой статье мы подробно рассмотрим ключевые аспекты защиты бесконтактных систем от взлома, рассмотрим существующие угрозы и предложим практические рекомендации по обеспечению безопасности․ Защита данных и предотвращение несанкционированного доступа – это не просто технический вопрос, а вопрос вашей безопасности и спокойствия․

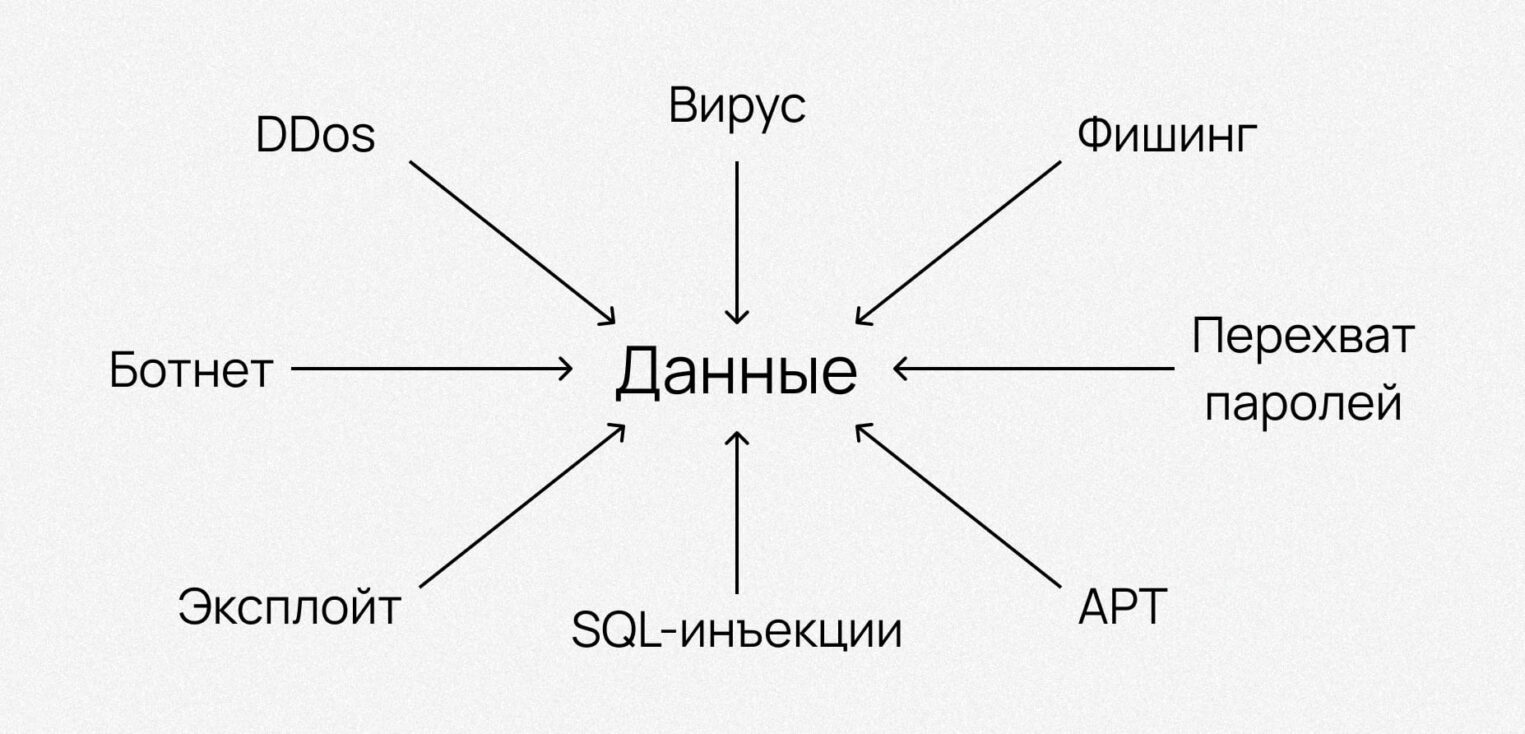

Основные угрозы бесконтактным системам

Бесконтактные системы, несмотря на удобство, являются привлекательной целью для злоумышленников․ Их относительно простая архитектура и использование радиочастотных технологий (RFID, NFC) делают их уязвимыми для различных атак․ Рассмотрим наиболее распространенные угрозы⁚

- Подслушивание⁚ Злоумышленники могут перехватывать данные, передаваемые по беспроводным каналам, используя специальные устройства для чтения RFID/NFC сигналов․

- Подделка данных⁚ Использование поддельных RFID/NFC меток или манипулирование данными для получения несанкционированного доступа․

- Атаки типа "человек посередине" (Man-in-the-middle)⁚ Перехват и модификация данных, передаваемых между устройством и сервером․

- Физический доступ⁚ В некоторых случаях, физический доступ к оборудованию может позволить злоумышленникам получить полный контроль над системой․

- Программные уязвимости⁚ Уязвимости в программном обеспечении бесконтактных систем могут быть использованы для получения доступа к конфиденциальной информации․

Методы защиты бесконтактных систем

Для обеспечения надежной защиты бесконтактных систем необходимо использовать многоуровневый подход, сочетающий аппаратные и программные средства защиты․ Ниже представлены ключевые методы⁚

Аппаратные методы защиты

Аппаратные решения играют критическую роль в обеспечении безопасности․ К ним относятся⁚

- Шифрование данных⁚ Использование надежных алгоритмов шифрования для защиты передаваемых данных․

- Защита от клонирования⁚ Применение уникальных идентификаторов и криптографических ключей для предотвращения копирования меток․

- Защита от подслушивания⁚ Использование экранированных корпусов и других мер для предотвращения перехвата радиосигналов․

- Физическая защита оборудования⁚ Обеспечение безопасного хранения и эксплуатации оборудования, предотвращение несанкционированного доступа․

Программные методы защиты

Программные средства защиты дополняют аппаратные и обеспечивают дополнительный уровень безопасности⁚

- Авторизация и аутентификация⁚ Использование надежных методов аутентификации пользователей и устройств․

- Мониторинг безопасности⁚ Регулярный мониторинг системы на наличие подозрительной активности․

- Обновление программного обеспечения⁚ Своевременное обновление программного обеспечения для устранения уязвимостей․

- Двухфакторная аутентификация⁚ Добавление второго фактора аутентификации для повышения уровня защиты․

Практические рекомендации по обеспечению безопасности

Для повышения уровня безопасности бесконтактных систем необходимо следовать ряду практических рекомендаций⁚

- Выбирайте надежных поставщиков⁚ Приобретайте оборудование и программное обеспечение у проверенных и надежных поставщиков․

- Регулярно обновляйте программное обеспечение⁚ Своевременное обновление программного обеспечения – важнейший аспект защиты от уязвимостей․

- Используйте сильные пароли⁚ Создавайте сложные и уникальные пароли для всех учетных записей․

- Включайте двухфакторную аутентификацию⁚ Добавление второго фактора аутентификации значительно повышает безопасность․

- Мониторьте свою систему на наличие подозрительной активности⁚ Регулярный мониторинг поможет своевременно обнаружить и предотвратить атаки․

- Обучайте персонал⁚ Обучение персонала правилам безопасности – важный шаг в обеспечении защиты․

Сравнение методов защиты

Выбор оптимального метода защиты зависит от конкретных требований системы и бюджета․ Ниже приведена таблица сравнения основных методов⁚

| Метод защиты | Стоимость | Эффективность | Сложность внедрения |

|---|---|---|---|

| Шифрование данных | Средняя | Высокая | Средняя |

| Двухфакторная аутентификация | Низкая | Высокая | Низкая |

| Мониторинг безопасности | Средняя | Средняя | Средняя |

| Защита от клонирования | Высокая | Высокая | Высокая |

Защита бесконтактных систем – это комплексная задача, требующая внимательного подхода и использования многоуровневой защиты․ Только комбинация аппаратных и программных методов, а также соблюдение практических рекомендаций позволит обеспечить надежную защиту ваших данных и предотвратить несанкционированный доступ․

Надеемся, эта статья помогла вам лучше понять ключевые аспекты защиты бесконтактных систем․ Рекомендуем также ознакомиться с нашими другими статьями, посвященными кибербезопасности․

Хотите узнать больше о защите от кибератак? Прочитайте наши другие статьи о безопасности данных и защите от взлома!

Облако тегов

| Бесконтактные платежи | Кибербезопасность | RFID |

| NFC | Защита данных | Взлом систем |

| Безопасность | Шифрование | Аутентификация |